沈宏杰

【摘要】? ? 使用网络准入控制技术对接入终端进行身份呢认证、安全检查、授权访问,只允许合法的、值得信任的终端接入网络。结合国家电网网络现状进行研究,提出一种针对物联网终端视频设备的准入控制的方案,从而提高网络的可用性和安全行。

【关键词】? ? 网络准入? ? 视频设备? ? 身份认证? ? 阻断? ? 物联网终端

Abstract:The network access control technology is used to perform identity authentication, security check, and authorized access to the access terminal, and only legal and trustworthy terminals are allowed to access the network. Based on the research of the status quo of the national grid network, this paper proposes a scheme for access control of IoT terminal video equipment, which can improve the availability and security of the network.

Key words:Network access, video equipment, authentication, blocking, IoT terminal

引言

随着国家电网公司坚强智能电网建设的不断推进,电力业务系统的建设、管理水平要求也越来越高,输变电状态在线监测系统的建设已逐渐成为公司加强业务系统安全、质量、进度管控的有效手段。公司输变电状态在线监测系统通过远程视频实现输电线路、杆塔的现场运行情况监控,便捷、实时的了解、监督现场情况,及时与现场人员沟通交流,提高业务管理水平,丰富管理手段,为业务可视化运维、管理提供技术支撑。

新视频终端、老旧视频终端接入公司信息内网需求迫切,安全接入已成为公司现有安全防护体系的短板,因此,有必要开展公司输变电状态在线监测系统视频终端接入安全防护方案设计,应对公司新形势下的安全挑战,有效降低与规避风险,遏制视频应用带来的负面影响。

一、传统网络准入控制技术方案

常用的网络准入控制技术有以下五种[1]:802.1x准入控制、DHCP准入控制、网关准入控制、MVG准入控制、ARP准入控制,对于这五种技术的描述以及优缺点,具体见表1。

二、针对视频设备准入方案

基于以上网络准入技术,针对视频设备的网络准入控制,可以采取设备指纹识别、主动和被动探测、联合准入的步骤。

2.1设备指纹识别

2.1.1域名和流量信息识别设备指纹

将某摄像头连接到局域网中,同时打开该摄像头对应的APP进行操作,通过虚拟网卡对摄像头流量进行抓包,分析数据包中特征。发现与摄像头通信的服务器有三个:esd.h.reservehemu.com、h.andmu.cn、视频上传服务器,其中视频上传服务器为动态获取IP具体见表2。

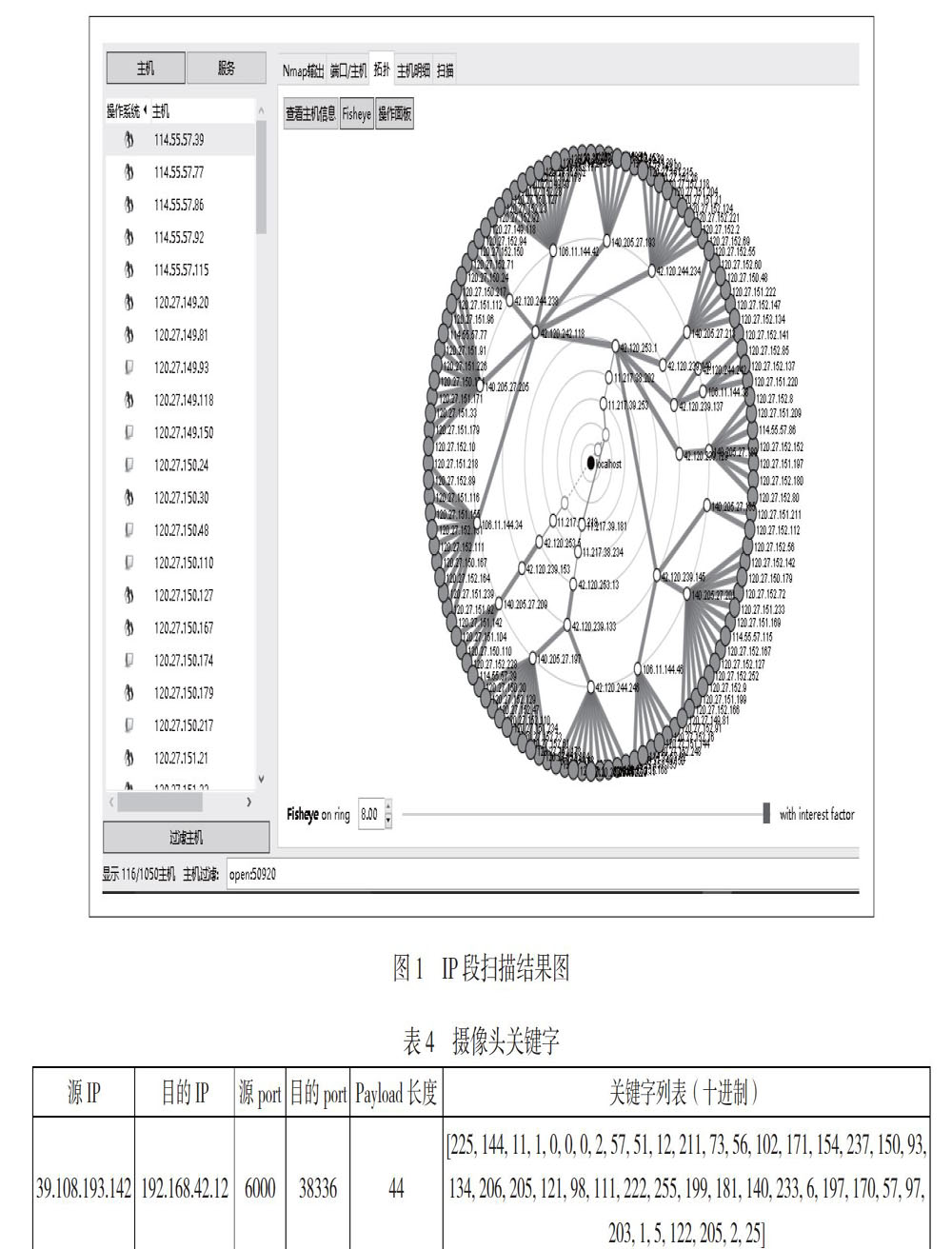

由于这些IP是两个服务器传给摄像头的,仅仅从流量中很难找到完整的IP列表。这里尝试用Nmap[2]按照24网段扫描了上表IP对应的5个网段(1280个主机),一共发现116台主机开启了50920端口。扫描结果见图1。

结论:直接通过视频上传服务器无法作为指纹,IP的数量太多了,并且可能会变化。根据esd.h.reservehemu.com和h.andmu.cn两个域名可以识别出云端是中移物联,云端和摄像头之间通信加密:TLSv1.2,特征端口:50920。摄像头通过TCP上传图像到服务器的50920端口。摄像头上传图像过程中的流量较大,一般从带宽占用情况看,如果某一个设备突然占用上行带宽1M~4M,说明该设备很可能是摄像头。结合域名和通信端口,可确定设备指纹。

2.1.2组播信息识别指纹

组播传输,是有区别于单播(一对一传播)和广播(子网内所有设备都收到数据)传输的,它借助组播路由协议[3],对于多个用户需求信息时,源头只用发送一次数据,在信息尽可能远的分岔口才会复制和分发。

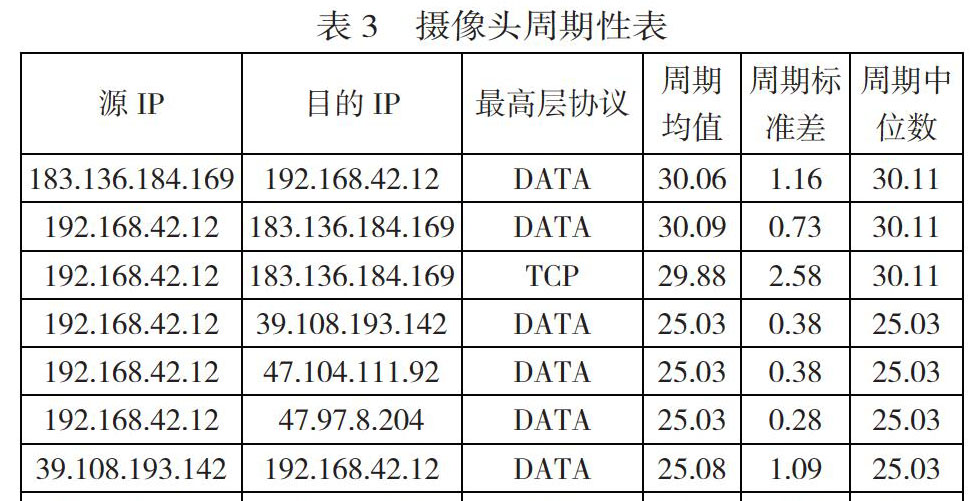

选取某一款摄像头进行分析,其中用到了组播协议。经分析发现组播地址为:224.0.0.251,组播内容:_inter._tcp.local。最终对MDNS信息展开,得到设备指纹:HIKVISION&CS-C2C-1A1WFR&142275593&ALARMREPORT._smart._tcp.local。数据的周期性和关键字见表3和表4。

2.2主动和被动探测

有了设备指纹信息后,针对网络内的设备,有两种发现方式。

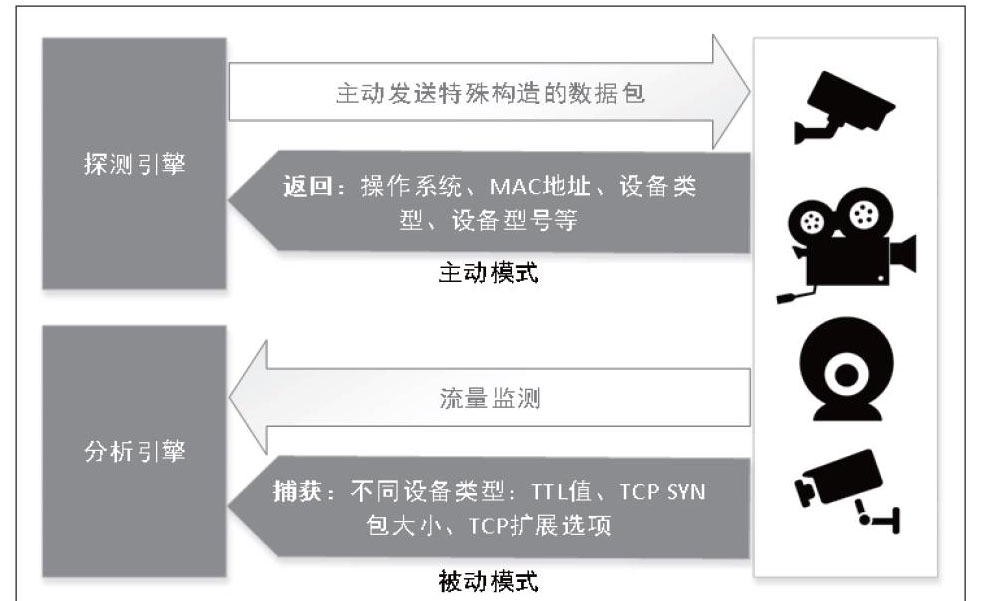

主动模式部署探测引擎。配置需要探测的IP段之后,探测引擎首先会对IP段中的IP和端口进行扫描,确定IP被设备使用后,主动发送特殊构造的数據包,来返回操作系统、MAC地址、设备类型、设备型号等具体设备信息。

被动模式部署分析引擎,需要将链路中的流量通过镜像/分光模式接到分析引擎上。对流量进行监测分析,获取不同的设备类型,包括TTL值、TCP SYN包大小、TCP扩展选项等信息。

2.3联合准入方案

探测引擎可以配置二层和三层模式。

二层模式下,探测引擎部署在二层网络中,直接和前置交换机连接。此时探测引擎,对于在二层网络中的设备,可以快速进行扫描,发现设备。根据配置的准入策略,采用ARP欺骗方式实现准入控制[4]。具体为通过向非法设备发送虚拟ARP包,使其得到错误的网关及被保护设备的MAC地址,达到非法设备不能正常网络连接。在二层网络中,发送ARP欺骗包的方式效率较高。

三层模式下,探测引擎部署在三层网络中,与核心交换机连接,要求和二层交换机网络可达。这里采用SNMP简单网络管理协议和802.1x相结合的方法[5],直接通过探测引擎向与设备最接近的交换机,发送交换机阻断指令,对终端设备进行准入管理。

对于二层或三层探测模式,从准入效果上都可以达到要求,部署模式由具体网络环境而定。

三、结论

本文通过对传统网络准入方案的分析,结合视频终端的特性,重点介绍了两种设备指纹的提取方法,并采用主动和被动的方式探测设备后,用联合准入的方式,对视频设备准入[6]的方案进行了介绍。

视频设备可以归结为物联网终端的一种,本文提到的方法,同样适用于物联网网络中设备的准入和认证。

参? 考? 文? 献

[1]刘敏.全面系统化的终端准入控制[J].网管员世界,2011(5):15-17.

[2]商广明著.Nmap渗透测试指南[M].北京:人民邮电出版社,2015-10-01

[3]张三顺, 夏辉, 张公敬. 基于波动识别的可信组播路由协议[J]. 信息网络安全, 2018, 216(12):77-86.

[4]邓卫成.浅谈ARP技术在终端网络接入控制中的实际应用[J].通讯世界,2014(20):19-20.

[5]才国庆,周德新.SNMP技术在802.1x端口认证系统中的应用[J].桂林电子工业学院学报,2003(06):83-87.

[6]洪小龙,陈崇平.视频网终端安全准入系统的设计与实现[J].广东公安科技,2018,26(04):5-7.

- 初中英语写作教学的有效策略探究

- 高中英语写作教学的现状和基本教学策略

- 试论高中英语阅读教学存在的问题及改进策略

- 提高初中英语教学有效性的实践与研究

- 浅议中学英语阅读教学策略

- 初中英语阅读教学策略探究

- 浅谈新课程改革下的初中英语词汇教学

- The importance of vocabulary in learning a foreign language

- 基于文本内容的高中英语语言点教学研究

- 初中英语书面表达写作指导策略

- 初中英语互动教学模式的探讨与实践

- 互动式教学模式在初中英语阅读教学中的实践研究

- 初中英语文本阅读课堂读与写教学研究分析

- 初中英语教学中对词汇教学的研究

- 初中英语词汇学习策略刍议

- 教海无涯用“心”方灵

- 现代信息技术与小学英语教学的融合策略

- 小议积极情感教学在高中英语的运用

- 论在初中英语教学中渗入德育因子

- 关于高中英语写作教学与高考的接轨分析

- 浅谈英语教学中如何培养学生语用能力

- 如何科学地调动中学生英语学习的积极性

- 如何让高中生突破英语学习的瓶颈

- 小组合作学习在初中英语教学中的应用分析

- 多管齐下,开展高中英语课外阅读

- nonintroverted

- nonintrovertedly

- nonintrovertedness

- nonintrovertednesses

- non-intrusion

- nonintrusive

- nonintrusively

- nonintuitive

- non-intuitive

- nonintuitively

- nonintuitiveness

- nonintuitivenesses

- noninverted

- non-inverted

- noninvestor

- noninvestors

- noninvincibilities

- noninvincibility

- noninvincible

- noninvincibleness

- noninvinciblenesses

- noninvincibly

- non-ionic

- non-ionics

- nonionized

- 兄弟排行第四或最小的

- 兄弟放心

- 兄弟是同气连枝,妻子是多情伴侣

- 兄弟极其友爱

- 兄弟死

- 兄弟死姐姐——无姑

- 兄弟的儿子

- 兄弟的妻子的合称

- 兄弟的感情

- 兄弟的爱

- 兄弟相亲相爱

- 兄弟相参

- 兄弟相处和睦

- 兄弟相残

- 兄弟翻脸

- 兄弟蕙

- 兄弟虽和勤算数

- 兄弟虽和勤算数。

- 兄弟谗阋,侮人百里

- 兄弟都优秀杰出

- 兄弟间互敬互爱

- 兄弟间友爱谦让

- 兄弟间的亲情关系

- 兄弟间自相残害

- 兄弟间遇到危难相互解救