杨玉兰

摘要:DDoS攻击的预防技术历经内核优化、专业抗DDoS硬件防火墙、云时代的DDoS高N-IP系统三个阶段。DDoS高防IP系统主要有良好的带宽&网络、大流量清洗集群体系、负载均衡设备&安全组件以及数据实时分析系统等四大关键组成,但该系统还存在木桶短板缺陷,任何一个关键组成的防御效果都会影响到整体的防御效果。未来的DDoS高防IP系统应该具备弹性带宽、高冗余、高可用、访问质量优、业务接入简单的特点。

关键词:DDOS攻击;高防IP;大流量清洗集群

中图分类号:TP393 文献标识码:A

文章编号:1009-3044(2019)32-0057-02

DDoS攻击即Distributed Denial of Service(分布式拒绝服务)攻击,是攻击者通过远程控制大量分散在不同地域的傀儡机定时或实时在同一时间向远程受害者计算机发送大量貌似合法的申请,在短短的数秒内即可导致网站无法登陆、页面打不开、游戏掉线或卡死以及网络不通等网络阻塞或资源耗尽从而导致服务器拒绝服务的攻击行为。随着我国经济、政治地位的不断提升,来自国际的DDoS攻击越来越多,仅次于美国。而且现在许多专属服务器、社交平台以及黑市、“肉鸡集群”和在线DDoS平台等跨网调度流量越来越方便、流量购买价格越来越低廉,使得攻击者能以更低的成本发起更大规模的攻击。其国际化、超大规模化和市场化的发展趋势使之成为目前最强大、最难防御的网络攻击之一,严重威胁着网络安全。

1预防DDoS攻击的技术发展历程

伴随着互联网技术的发展,预防DDoS攻击的技术经历了早期的内核优化、中期的专业抗DDoS攻击硬件防火墙以及云时代的DDoS高防IP系统三个发展阶段。

1.1内核优化阶段

在互联网发展早期,互联网带宽较小,用户大多是用电话线加“猫”(modem)拨号上网,攻击者可以使用的带宽也就小。普通用户一般是通过IPTABLES就能基本解决攻击,有内核开发能力的可以通过优化内核参数、编写内核防护模块来提升防护能力。在这个阶段,Linux本身就提供基本预防DDoS攻击的功能。可以通过调整net.ipv4.tep_max_syn_baeklog参数控制半连接队列上限避免连接被打满,调整net.ipv4.tep_tw_reeyele,net.ipv4.tep_fin_timeout控制tcp状态保持在TIME-WAIT,FIN-WAIT-2的连接个数,从而预防SYN FLOOD攻击;通过控制IPTABLES来关闭和限制ping报文的速率,也可以过滤掉不符合RFC协议规范的畸形报文,就可以预防ICMP FLOOD攻击。内核优化技术优化的是单台服务器。

1.2专业抗DDoS硬件防火墙

专业抗DDoS硬件防火墙对功耗、转发芯片、操作系统等各个部分都进行了优化,部署在机房人口处为整个机房提供DDoS流量清洗服务。经历了从单台百兆逐步到1Gbps、10Gb-ps、20Gbps、100Gbps或者更高,清洗服务也基本涵盖了3-7层的各种攻击(SYN-FLOOD、UDP-FLOOD、ICMP-FLOOD、ACK-FLOOD、TCP连接型FLOOD、CC攻击、DNS-FLOOD、反射攻击等)。这种方式硬件成本高,还需有专业的运维人员。

1.3云时代的DDoS高防IP系统

云时代到来后,服务器逐渐部署在各种云上或者传统的IDC机房里面,没有统一的DDoS基础清洗服务标准,“黑洞”阈值也不同,面对不同规模的超大流量DDoS攻击时,不同的服务器就会启动“黑洞”,屏蔽服务器的外网访问,避免攻击持续,影响整体机房的稳定性。

在这种情况下,DDoS高防IP系统应运而生。DDoS高防IP系统建立各种大带宽的机房,为用户提供有偿服务,用户只需要把域名解析到高防IP(Web业务把域名解析指向高防IP;非Web业务把业务IP替换成高防IP),并配置源站IP。配置完成后,所有公网流量都将经过高防IP机房,清洗过滤恶意攻击流量,通过端口协议转发正常流量到源站lP,从而确保源站lP稳定访问。该系统可以满足对大宽带的刚性需求,用户也隐藏了源站,还可以灵活更换清洗服务商。

2DDoS高防IP系统关键组成

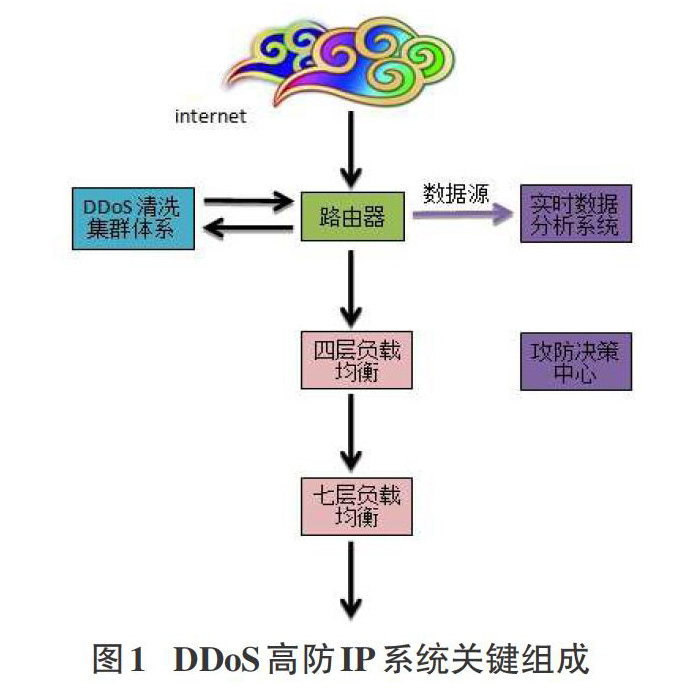

DDoS高防IP系统有四大关键组成:良好的带宽&网络、大流量清洗集群体系、负载均衡设备&安全组件以及数据实时分析系统,如图1所示。

2.1良好的带宽&网络

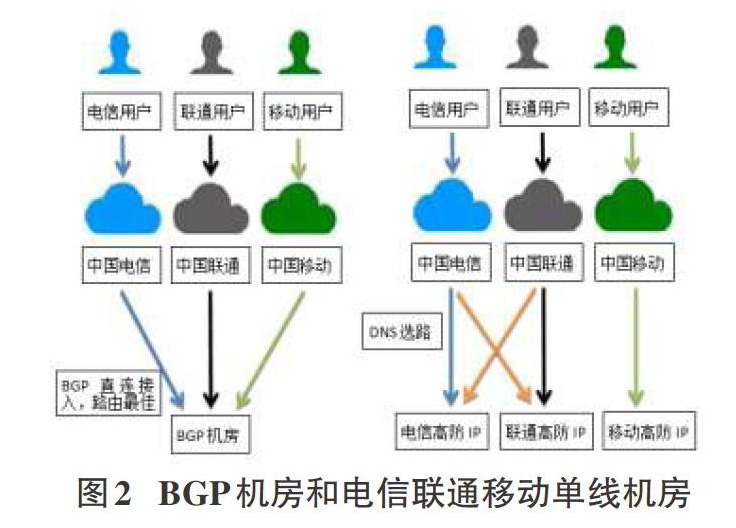

良好的带宽&网络是预防DDoS攻击的必然要求。首先要拥有一个高带宽的机房,目前国内主流机房主要为电信单线机房、联通单线机房、移动单线机房和BGP多線机房,如图2所示。它们性能上各有千秋:BGP机房访问质量高,网络最优选路,只需要一个IP地址,多线接入,业务复杂度低,BGP协议本身具有冗余、消除环路的特点,当服务商有多条互联线路可以实现路由的相互备份时,一旦一条线路出现故障时路由就会自动切换到其他线路。BGP机房唯一的不足就是DDoS带宽相对较小,成本昂贵。三大运营商单线机房则恰恰相反。

良好的带宽&网络的另外一个要求就是带宽上限越高越好。目前国内的DDoS高防IP系统,300Gbps的防护能力都是人门级别的,1Tbps的防护能力乃至无限抗的解决方案越来越多的出现用户的选择中。

2.2大流量清洗集群体系

DDoS清洗的核心是拦截攻击流量并清洗。拥有了良好的带宽&网络,专业DDoS清洗防护设备的主要防护方法包括:畸形包、特定协议丢弃;源反弹认证体系;统计限速&行为识别等。畸形包、特定协议丢弃法就是对于不符合RFC协议规范的报文、反射类攻击用指定特征的方式进行防护。源反弹认证是针对synflood的防护方法,一般采用反向验证,即清洗设备替服务端校验访问源的真实性,也就是在TCP第二次握手即回复synack报文时,用特殊算法生成序列号,并在ack报文时确认。如果是真实访问者,放行流量。对于复杂的CC攻击则反弹一个图片验证码来校验是否为真实客户。统计限速&行为识别则会综合各种黑白名单以及用户访问速率、行为,进行速率控制防护。

大流量清洗集群体系还必须有弹性扩容的能力,否则,一旦攻击流量的五元组的hash不均匀,他们大概率会拥塞,攻击流量就无法送到清洗设备引擎上去。

2.3负载均衡设备&安全组件

负载均衡技术包括4层负载均衡技术和7层负载均衡技术。

4层负载均衡技术,为每一个客户业务提供一个独享的IP,本身的转发能力要高性能、高可用性,同时还要具备安全防护能力,能够对抗连接型攻击。独享的IP使得一个业务IP被攻击,不会影响其他的业务,资源隔离。高可用、可扩展就可根据应用负载进行弹性扩容,在流量波动情况下随时增加或减少后端服务器的数量,扩展应用的服务能力,不中断对外服务。具备in/out双向流量信息,能提供精细化、域名级别、session级别等应用级别DDoS防护,安全防护能力大幅提升。

7层负载均衡技术,针对网站类业务的代理和防护,对I-ITFP/HTYPS协议的支持,各种CC攻击的防护,都会集成在7层负载均衡的系统里面。

如果对4层和7层进行安全功能深度开发,上下游配合在大流量清洗集群体系配合下还能将防护进一步提升。

2.4数据实时分析系统

首先是数据源。数据源机制有很多种,常用NetFlow进行采样分析攻击检测,也可用1:1分光分流方式获取全部流量统计检测。由于1:1分光的方式需要更高的资源和更高效的数据分析系统,需要研发能力和技术支撑,取得的效果也更佳。

其次是区分应用。拿到原始报文和数据后,应用的区分可以是IP级别,也可以是IP+端口级别或是域名级别。不同业务的防御方法是有差别的,需要做到根据业务特性来制定专业的防御方案。

最后是攻击分析。目前DDoS攻击分析引人了行为识别、机器学习的理论和实践,这些算法既能帮助我们对攻击进行更好的防护,还可以有效的实时应用到用户的防御对抗中。

3结束语

据以上分析可以得出,DDoS高防IP系统还存在木桶短板缺陷,任何一个关键组成的防御效果都会影响到整体的防御效果。未来的DDoS高防IP系统应该具备弹性带宽、高冗余、高可用、访问质量优、业务接入简单的特点。

- 对新课标理念下的小学语文课堂教学改革的探索

- 语文教师在中职卫校现代学徒制教育变革中的实践和探索

- 初中化学实验探究式教学模式的构建与实施

- 初中物理实验教学中小组合作学习的实践

- 初中物理实验教学方法的创新思路

- 小学数学教学中培养学生独立思考能力的探究

- 部编一年级语文教材插图在教学中的运用

- 新课改下小学语文高效课堂教学模式探究

- 数学游戏在小学数学教学中的实践应用探讨(1)

- 让新课改走进语文课堂

- 问题引导教学法在小学数学中的应用研究

- 新课改下的初中语文作文的教学策略

- 初中任务型英语教学模式的建构及应用

- 小学数学教育中强化学生核心素养培养的方法探讨

- 浅谈小学校本课程建设

- 新课改下小学数学教学方法的创新分析

- 小学语文信息化教学实现的路径探微

- 新时期小学二年级语文的互动式教学分析

- 浅谈新课改下农村学校音乐教学

- 新课程改革背景下小学音乐合唱教学策略探析

- 浅谈心理学在小学语文教学中的应用

- 小学二年级语文教学中三步教学法的实践分析

- “过程与方法”的教学行为化策略研究

- 新课程背景下高中数学教学中学生解题能力的培养

- 新课程下高中物理实验的创新与研究

- gave-in

- gave-off

- gave out

- gave-out

- gave up

- gawk

- gawked

- gawker

- gawkers

- gawkier

- gawkies

- gawkiest

- gawkily

- gawkiness

- gawkinesses

- gawking

- gawks

- gawky

- gawp

- gawped

- gawper

- gawpers

- gawping

- gawps

- gay

- r2014097200002825

- r2014097200002826

- r2014097200002827

- r2014097200002828

- r2014097200002830

- r2014097200002831

- r2014097200002832

- r2014097200002833

- r2014097200002835

- r2014097200002836

- r2014097200002837

- r2014097200002839

- r2014097200002840

- r2014097200002841

- r2014097200002842

- r2014097200002843

- r2014097200002844

- r2014097200002845

- r2014097200002846

- r2014097200002847

- r2014097200002848

- r2014097200002849

- r2014097200002850

- r2014097200002852

- r2014097200002853