摘 要:随着信息技术的发展,人们之间的信息交流变得越来越频繁,移动存储设备由于具有容量大、易携带等优点,应用十分广泛。为了提高移动存储设备的安全性,设计并实现了基于虚拟盘的国密安全移动存储设备,通过在物理盘驱动程序和文件系统之间嵌入一个虚拟驱动程序,将移动存储设备中的镜像文件虚拟为一个安全分区;在移动存储设备上开辟一个隐藏区,安全区配置信息都保存在隐藏区内,并使用SM4国密算法保证数据安全性;采用多线程技术,利用CPU性能提升安全分区内文件的加解密速度。

关键词:虚拟盘;数据安全;SM4算法;安全存储

DOI:10. 11907/rjdk. 182751 开放科学(资源服务)标识码(OSID):

中图分类号:TP309 文献标识码:A 文章编号:1672-7800(2019)007-0202-03

Design of Virtual Disk Security Mobile Storage Device

with Chinese Cryptographic Algorithm

WEI Jia-xu

(Institute of Communnication Engineering,Hangzhou Dianzi University, Hangzhou 310018,China)

Abstract: With the development of information technology, the exchange of information between people is becoming more and more frequent,mobile stroage devices are widely used for their larage capacity and easy to carry. In order to improve the security performance of mobile storage devices, virtual disk technology is proposed and implemented in a data secure management software with Chinese cryptographic algorithm. A virtual driver between the physical disk driver and the file system are used to implement a security partition by written as an image file from the mobile storage device and create a hidden area on the mobile storage device, and the configuration information of the security zone is stored in the hidden aera. SM4 chinese cryptographic algorithm is implemented to protect the data of security partition. Multi-threading technology is used to improve SM4 encryption and decryption speed in this paper.

Key Words: virtual disk; data security; SM4 algorithm; secure storage

作者簡介:魏家旭(1993-),男,杭州电子科技大学通信工程学院硕士研究生,研究方向为安全存储。

0 引言

目前市场上针对移动存储设备内文件的保护方法有3种,具体为:①使用加密算法对存储设备内的文件进行保护[1-2],该方法虽然对文件进行了加密存储,但其主要是在应用层加密,容易被跟踪破解,安全性较差;②采用虚拟卷技术,将存储设备内的一部分空间虚拟为一个安全区[3-5],将安全区内的文件都进行加密存储。该方法是在驱动层加密,比在普通应用层加密安全性高,但该方案的密钥仍然存储在软件中,存在被破解的风险;③采用硬件加密技术[6-7],通过存储设备内部的控制芯片进行加密,整个加密过程在硬件内实现。该方法安全级别较高,但是需要专门的加解密芯片,因而成本较高。

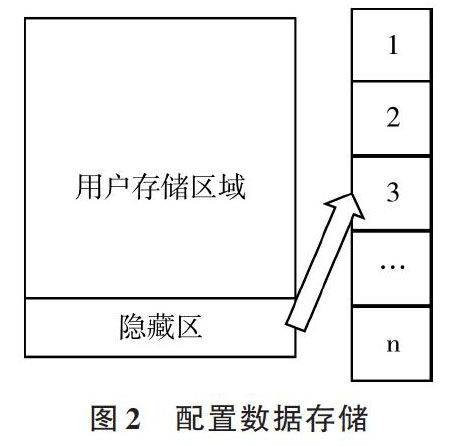

基于上述背景,本文设计了一款基于虚拟盘的国密安全移动存储设备。通过在物理盘驱动程序和文件系统之间嵌入一个虚拟驱动程序,将普通移动存储设备的镜像文件虚拟成一个安全区;同时在移动存储设备量产时开辟一个隐藏区,该隐藏区对操作系统不可见,只有使用特定接口才能操作隐藏区内的数据,安全分区配置及加密后的密钥信息都保存在移动存储设备隐藏区内;关闭安全区后,只留下镜像文件。为防止恶意删除或误删镜像文件导致安全区崩溃,本文在设计时将镜像文件设置为系统文件并将其隐藏,普通用户无法查看或操作。安全区内的文件通过SM4算法进行加密[8-10];最后采用多线程技术,充分利用PC的CPU资源提高加解密速度,在保证移动存储设备安全性的同时,提升了工作效率。

1 总体设计

1.1 安全分区生成

创建虚拟盘主要是指在普通盘中创建一个镜像文件,并将该文件模拟成一个虚拟盘的过程。首先,在用户需要虚拟出安全分区的移动存储设备上创建镜像文件,将该文件设置为系统文件并将其隐藏,普通用户无法查看或删除,从而有效防止文件被破坏。然后,将该镜像文件虚拟为一个安全分区并分配盘符,通过盘符即可操作该虚拟盘,如图1所示。

图1 虚拟分区

[2] 梁坤荣. 移动数据加密的实现[J]. 计算机光盘软件与应用,2014,17(8):270-271.

[3] 陈永府,周峰,王启富,等. 基于虚拟卷的U盘安全技术研究[J]. 计算机工程与科学,2014,36(1):68-72

[4] 李龙途. 基于虚拟磁盘的保密U盘[J]. 贵州大学学报:自然科学版,2012,29(3):67-70.

[5] 陶天一. 基于TrueCrypt的自安全磁盘加密系统的研究与实现[D]. 北京:北京邮电大学,2013.

[6] 李亚强. 基于Z8HM2芯片的加密U盘的设计[D]. 哈尔滨:哈尔滨工业大学,2010.

[7] 曹波,刘元晨,谢霞. 基于硬加密的多功能加密U盘设计[J]. 电子技术与软件工程,2016(17):216-217.

[8] 吕述望,苏波展,王鹏,等. SM4分组密码算法综述[J]. 信息安全研究,2016(11):995-1007.

[9] 刘海銮. 商密SM4在固态硬盘的应用研究[D]. 杭州:杭州电子科技大学,2017.

[10] 樊凌雁,周盟,骆建军,等. 多引擎并行CBC模式的SM4算法的芯片级实现[J]. 计算机研究与发展,2018,55(6):1247-1253.

[11] 伍娟. 基于國密SM4和SM2的混合密码算法研究与实现[J]. 软件导刊,2013,12(8):127-130.

[12] 谢芳清,刘佳. SMS4分组密码体制的分析及其实现[J]. 软件导刊,2010,9(4):146-149.

[13] 赵廷彬,丁岳伟. 云存储安全交叉加密算法研究[J]. 软件导刊,2018,17(10):204-208

[14] BAI K,WU C. A secure white-box SM4 implementation[J].? Security & Communication Networks, 2016, 9(10):996-1006.

[15] LANG H,ZHANG L,WENLING W U. Fast software implementation of SM4[J]. Journal of University of Chinese Academy of Sciences, 2018.

[16] WEN T,ZHANG Y,GUO Q, et al. Method for generating key stream based on encoding[J]. Computer Science,2011,38(4): 61-64.

[17] YAN W,YOU K,HAN J,et al. Low-cost reconfigurable VLSI implementation of the SMS4 and AES algorithms[C]. Processding of 2009 IEEE 8th International Conference on ASIC, 2009.

[18] IMRAN A,MEHREEN A. A compact S-box design for SMS4 block cipher[C]. Lecture Notes in Electrial Engineering, Springer Netherlands,2011.

[19] ZHANG L,LI L, GAO X, et al. Design and realization of SMS4 algorithm based on microblaze[C]. The Tenth International Conference on Electronic Measurement & Instruments, 2011.

[20] WANG H,LI S. High performance FPGA implementation for SMS4[C]. High Performance Networking, Computing, and Communication Systems(ICHCC-ICTMF 2011 CCIS0163), 2004.

[21] WANG S T, GU D W, LIU J R, et al. A power analysis on SMS4 using the chosen plaintext method[C]. 2013 Ninth Internatioal Conference on Computational Intelligence and Security,2013:748-752.

(责任编辑:黄 健)

- 大倾角“三软”煤层综采工作面安全高效回采研究与实践

- 全媒体时代网络意识形态工作浅析

- 新形势下企业工会女工工作创新发展的思路选择

- 平民美学在国家事件中的塑造及其意义

- 国内外多能互补研究的前沿与热点分析

- 两起劳动纠纷案件的反思

- 关于农林类央企混合所有制改革的思想政治工作调查与思考

- 基于点-轴开发理论讨论西部开发空间格局

- 新时期做好企业民主管理工作的几点思考

- 我国职业教育校企合作存在的问题及发展策略

- 论PBL对non-fiction英语阅读教学的作用

- 涪陵榨菜真的是“榨菜界的小茅台”吗?

- 论地方政府创新

- 5G移动通信发展趋势与若干关键技术分析

- 化学发光免疫测定技术在生化免疫检验中的价值观察

- 海岸线开发利用与保护

- 新形势下地方党报如何提升传播力

- 如何做好计量检定原始记录的几点思考

- 浅谈如何利用企业文化调动员工正能量

- 加强政工队伍建设,做好企业党建工作分析

- 浅谈数据挖掘和统计学的关系

- 化工危险废物焚烧及烟气处理

- 基于配网自动化的单相接地故障识别方法分析

- 坚持底线思维增强忧患意识打赢疫情防控阻击战

- 江西民间文学人文典故史事文创设计开发研究

- obsessively

- obsessiveness

- obsessivenesses

- obsessives

- obsessor

- obsessors

- obsolescence

- obsolescences

- obsolescent

- obsolete

- obsoleted

- obsoletely

- obsoleteness

- obsoletenesses

- obsoletes

- obsoleting

- obsoletion

- obstacle

- obstacle course

- obstacle-courses'

- obstacle courses

- obstacles

- obstacular

- obstetric

- obstetrician

- 老太太缝穷——一针一线

- 老太太赶集

- 老太太过年——一年不如一年

- 老太太钻鸡窝——奔蛋

- 老太夫人

- 老太婆

- 老太婆吃豆腐——嚼(觉)着容易

- 老太婆吃豆腐——正对牙口

- 老太婆吃黄连——苦口婆心

- 老太婆啃核桃——吃不开

- 老太婆擤鼻涕——把里攥

- 老太婆的嘴唇——上下两张皮

- 老太婆缝补丁——纫起针来

- 老太婆缝补丁——纫针

- 老太婆缝补丁——纫(认)起针(真)来

- 老太婆进罗汉庙——尊尊都要揖一下手

- 老太爷

- 老夫

- 老夫娶少妻

- 老夫子

- 老夫子吟诗——摇头晃脑

- 老夫老妻

- 老夫聊发少年狂

- 老头

- 老头乐