摘 要:Android智能手机市场占有率大,其安全性越来越受到人们的重视。介绍了Android系统组成,分析了Android系统的安全机制,解析了Android智能手机安全机制存在的问题,提出了未来研究工作的方向。

关键词:智能手机;安卓系统;安全机制

中图分类号:TP301

文献标识码:A 文章编号:1672-7800(2015)005-0015-02

作者简介:姚培娟(1987 -),女,河南周口人,硕士,黄河科技学院信息工程学院讲师,研究方向为移动智能终端设计与安全分析;张志利(1982 -),女,河南新乡人,硕士,黄河科技学院教务科研处讲师,研究方向为计算机网络安全;杨友红(1979 -),女,河北涿州人,硕士,中国石油东方地球物理公司信息技术中心工程师,研究方向为信息技术。

0 引言

随着移动互联网的普及,越来越多的用户使用功能完善的智能手机(smart phone)。智能手机与传统的功能手机(feature phone)相比,具有更强的数据处理能力,允许用户根据自己的实际需要,自由地安装、卸载应用软件。据全球著名调查分析机构Gartner发布的2013年第二季度全球智能手机操作系统终端销量数据显示:Android系统占据全球智能手机市场份额79%,在智能手机市场中处主导地位,而iOS与Microsoft系统分别为14.2%和3.3%。Android智能手机[1]凭借其开源性、可移植性强、价格优势等赢得了广大用户的喜爱。 Android智能手机存储的用户位置信息、IMEI号等隐私信息,其安全性非常重要。

1 Android简介

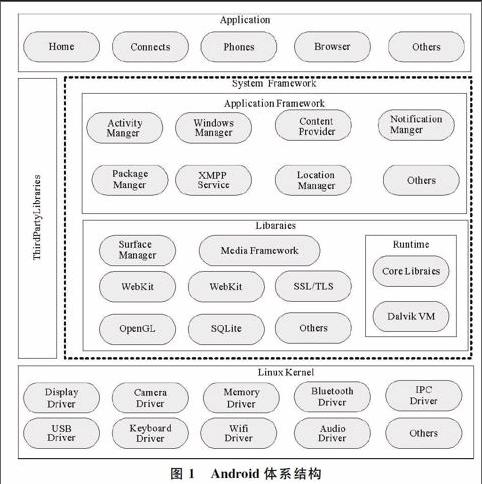

2007年,Google公司发布基于Linux内核的开源手机操作系统Android。Android系统采用软件叠层(Software Stack)架构[1],如图1所示,最上层是各种应用软件,直接与用户打交道;向下一层是应用程序框架,为应用程序开发提供丰富的API(Application Program Interface,应用程序编程接口);然后是系统运行库,提供库函数功能和保证沙箱机制;最底层以Linux内核为基础,用于支持Android平台的设备驱动。

2 Android系统安全机制

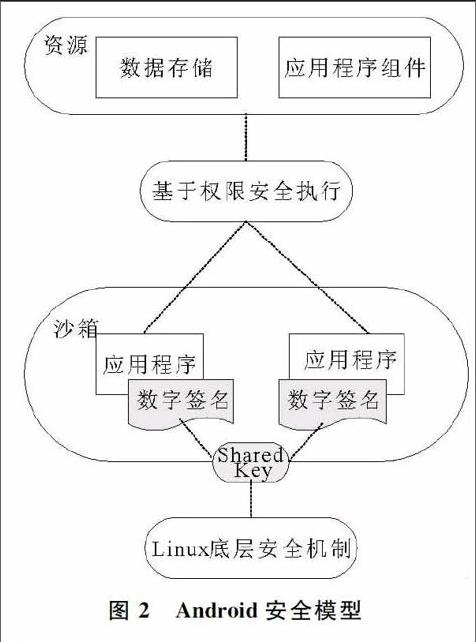

Android系统沿用Linux内核和Dalvik虚拟机提供的安全机制,具有权限机制、签名机制和沙箱机制[1-2],如图2所示。

2.1 Linux内核层安全机制

Linux内核的自主访问控制机制通常由文件访问控制来实现,Linux文件系统的权限控制是由user、group、other与读(r) 、写(w) 、执行(x)的不同组合来实现容许、限制、拒绝用户、用户组和其他用户的访问[1]。

2.2 权限机制

Android系统采用粗粒度的权限机制,限制应用程序的行为,保障安装过程的安全[3]。Android权限模型中,开发者必须在AndroidManifest.xml文件中声明所需权限。例如开发者需要具有监听来自SMS消息的权限,就必须通过

2.3 签名机制

Android系统使用数字证书标识应用程序的作者和应用程序之间的信任关系,要求每个应用程序都必须拥有一个独立数字证书。每个应用程序发布时,可利用Keytool生成数字证书,并利用Jarsinger为.apk文件进行数字签名,在应用程序安装时验证,通过比对.apk文件的签名情况,判断.apk文件的来源是由官方发行还是被篡改过的盗版文件[3-4]。

2.4 沙箱机制

Android系统使用内核层Linux的自主访问控制机制和运行时的Dalvik虚拟机来实现沙箱机制。Android系统使用沙箱机制实现应用程序之间独立运行功能,每个应用程序在各自独立的Dalvik虚拟机中运行,拥有独立的地址空间和资源。默认情况下,应用程序没有权限访问系统资源或其它应用程序资源。当某个应用出现故障时,可以消除Dalvik虚拟机实例来保障整个系统的安全运行,从而提高系统的鲁棒性[1,3-4]。

3 Android系统安全机制研究方向

根据未来智能手机的发展方向,针对Android智能手机的安全机制研究工作可以集中在以下几个方面:

(1)建立统一的第三方应用商店安全审核和监管机制,确保商店中的每个应用都是安全、可靠的。Android用户可以从官方商店Google Play或第三方商店(Amazon、机锋、安卓网、豌豆荚等)浏览、下载及购买应用程序,但是国内第三方Android市场缺乏安全审核以及监管机制,恶意程序开发者可以上传自己的APP到第三方应用商店混淆用户视线,导致很多流氓、恶意APP呈爆发式增长。2014年《中国互联网发展报告》显示[5],移动互联网环境中针对Android 平台的恶意程序达699 514个,占移动互联网恶意总程序的99.5%,大部分恶意APP伪装成热门游戏和手机工具类应用服务进行传播,恶意扣费占71.5%,位居第一,资源消耗类和系统破坏类分别占15.1%、3.2%。

(2)完善Android操作系统的授权机制,细化策略控制粒度,进一步增强Android系统的安全性和可靠性。Android系统采用“all or nothing”机制,即Android用户下载安装APP时,需要用户同意授予所有的申请权限才能安装APP,否则,若有任何一个权限申请不被用户授权,安装就无法进行。安装APP之后,Android用户对应用程序使用权限如何便一无所知,不能根据所处的位置、时间等不同而进行动态的权限设置,使其容易受到恶意软件的攻击[4,6]。如用户在安装APP时,危险级别的权限会在屏幕上列出,允许用户只授予部分权限也能确保APP的正常工作,允许用户不必卸载程序也能限制应用程序访问敏感信息。

(3)搭建Android系统级别的智能决策支持,用户只需选择平台所处的安全等级,其余的决策工作由系统完成。应用程序的安装授权完全依赖用户,而绝大数用户并不具备专业知识,这极大降低了系统的安全性[6-7]。中国互联网络信息中心的调查数据显示,44.4%的用户在下载安装应用软件的过程中会仔细查看授权说明,40.7%的用户不会仔细查看,14.9%的用户表示“不好说”,也就是说大部分人存在盲目授权的风险。金山手机毒霸的反病毒工程师李铁军认为,盲目授权成为用户信息泄露的主要原因。在Android用户信息泄露案例中,手机联系人是信息泄露的重点,一旦泄露就会遭遇垃圾短信、欺诈、骚扰电话等,甚至带来直接经济损失。

4 结语

本文首先介绍了Android系统的组成;然后针对Android系统的安全机制重点介绍了Linux内核层安全机制、权限机制、签名机制和沙箱机制;最后对Android安全机制存在的问题和未来研究方向提出了展望,希望对Android智能手机的安全研究有一定的参考价值。

参考文献:

[1] 张玉清,王凯,杨欢,等.Android安全综述[J].计算机研究与发展,2014,51(7):1385-1396.

[2] 杨欢,张玉清,胡予濮,等.基于多类特征的Android应用恶意行为检测系统[J].计算机学报,2014,37(1):15-27.

[3] 闫梅,彭新光.基于Android安全机制的权限检测系统[J].计算机工程与设计,2013,34(3):854-858.

[4] 叶春晓,余一丰,余龙龙.一种基于权限的使用控制委托模型[J].计算机工程与应用,2014,50(13):77-81.

[5] 国家计算机网络应急技术处理协调中心.2013年中国互联网发展报告[M].北京:人民邮电出版社,2014.

[6] 李挺,董航,袁春阳,等.基于Davlik指令的Android恶意代码特征描述及验证[J].计算机研究与发展,2014, 5(7):1458-1466.

[7] 龚炳江,唐宇静.Android平台下软件安全漏洞挖掘方法研究[J].计算机应用与软件,2014,31(1):311-314.

(责任编辑:杜能钢)

- 激趣法在高中体育教学中的运用探究

- 浅谈初中历史学习兴趣的培养

- 语文教学中学生自主学习能力的培养

- 古汉语中“而”字用法探析

- 浅谈快乐学习政治

- 课程视角下高中数学教学内容的研究

- 浅探交际法在中学英语教学应用中应注意的问题

- 历史图片在高中历史教学中的运用

- 浅谈新背景下初中语文诗词教学

- 怎样提高初中英语课堂教学的效率

- 整合信息技术,优化体育课堂教学

- 互联网+运用生活提升学生地理思维能力

- 提升初中物理课堂教学实验效果策略分析

- 听记演唱二声部旋律

- 初中科学课教学方法探讨

- 初中物理课堂教学若干策略谈

- 浅析苏轼虔州诗风趋于平淡的原因

- 探究性学习在初中生物课堂中的应用

- 探讨初中数学练习题教学效率提升的对策

- 高中政治微课程的开发策略与应用管理研究

- 谈历史导学案的编写与使用

- 多元化随班就读听障学生作业评价方式的教学研究

- 谈初中语文教学对于塑造学生健康人格的作用

- 初中生数学自主学习能力的培养

- 试论初中英语阅读理解中的推测策略

- outinfluencing

- outing

- outings

- out-in-the-cold

- outintrigue

- outintrigued

- outintrigues

- outintriguing

- outinvent

- outinvented

- outinventing

- outinvents

- outissue

- outissued

- outissues

- outissuing

- outjest

- outjested

- outjesting

- outjests

- outjet

- outjinx

- outjinxed

- outjinxes

- outjinxing

- 飞锡

- 飞锡杖

- 飞镖

- 飞镜

- 飞镝

- 飞闼

- 飞阁

- 飞阁流丹

- 飞阁鳞接

- 飞防

- 飞降

- 飞雁

- 飞雁成行

- 飞雁的行列

- 飞雉升鼎

- 飞雨

- 飞雪

- 飞雪、水花等

- 飞雪千里

- 飞雹

- 飞霙

- 飞霜

- 飞霜六月

- 飞霜冤

- 飞霜击燕地