摘 要: 为提高Web软件和网站的安全性,保护用户数据不受损伤,提出秘钥交换环境下Web安全漏洞智能检测方法。通过研究秘钥交换环境下Web安全漏洞的产生机理,设计安全性能更高的秘钥交换安全协议,在此基础上,从SVN服务器中解析出Web软件或网站的源代码,选定用于检测Web安全漏洞的功能插件并进行驱动,使用规则表达式规范功能插件的检测规则,从而检测出秘钥交换环境下的Web安全漏洞。实验结果表明,该方法在秘钥交换环境下的检测可靠性高、灵活性强。

关键词: 秘钥交换环境; Web安全漏洞检测; SVN; 规則表达式

中图分类号: TN915.08?34; TP393.08 文献标识码: A 文章编号: 1004?373X(2017)09?0089?04

Abstract: In order to improve the security of Web software and Web site, and protect the user data free from the damage, a Web security vulnerabilities intelligent detection method in the secret key exchange environment is put forward. The production mechanism of the Web security vulnerabilities in the secret key exchange environment is studied to design the secret key exchange security protocol with higher safety performance. On this basis, the source code of Web software or Web site is parsed in SVN server. The function plugin to detect the Web security vulnerabilities is selected and driven. The regulation expression is used to regulate the detection rule of the function plugin to detect the Web security vulnerabilities in the secret key exchange environment. The experimental results show that the method has high detection reliability and strong flexibility in the secret key exchange environment.

Keywords: secret key exchange environment; Web security vulnerabilities detection; SVN; regulation expression

0 引 言

在经济与科技的高速发展下,Web用户出现了大幅度增长,Web安全漏洞造成的问题也日渐凸显出来。近期的暴露报告指出,9成以上的Web软件和网站的安全防护协议不健全,跨站脚本攻击、结构化查询语言注入以及协议伪造占据了Web安全漏洞的50%以上,并且接近80%的漏洞产生于应用层,秘钥交换环境是Web安全漏洞的重灾区[1],为各行各业带来了不小的冲击。在过去,网络防火墙能够阻隔接近98%的秘钥交换环境下的Web安全漏洞,但随着Web协议和通信秘钥不断被破解,网络防火墙甚至于Web安全漏洞智能检测系统都不能100%地维护Web软件和网站的信息安全,一些人利用安全漏洞窃取用户隐私,进一步加大了人身与财产的安全隐患[2]。因而,开展对秘钥交换环境下Web安全漏洞智能检测的研究,为经济与科技的发展提供安全防护,在当代社会具有非常重要的现实意义。

1 问题描述

使用秘钥交换协议进行网络通信的状态统称为秘钥交换环境,秘钥交换环境的安全协议口令精简、熵值小,为用户提供便利的同时也方便了黑客对Web软件和网站的攻击,尤其是字典攻击,黑客只需利用计算机编制简单的解密算法,就能够猜测出秘钥交换协议口令,这种情况不可避免地造成了Web安全漏洞[3],因此,研究Web安全漏洞智能检测的初衷就是使秘钥交换环境能够自动抵御字典攻击。

秘钥交换环境的安全协议类型多种多样,应用较广的是“用户?服务端”类型,但这种类型在大范围数据通信中需要应用到多个服务端,并提供多种不同的口令。虽减少了Web安全漏洞,却增加了通信难度[4]。考虑到以上因素,本文提出一种秘钥交换环境下的Web安全漏洞智能检测方法,以单独服务端进行数据的接收和发送,同时提供多种口令来维护安全性能,并在秘钥交换环境中设置用户的绝对信任区域来削减通信难度,当环境受到攻击时,需要检测Web安全漏洞中是否存在攻击痕迹,并主动将口令共享到绝对信任区域,重新构建数据通信通道。

2 秘钥交换环境下Web安全漏洞智能检测研究

2.1 秘钥交换安全协议设计

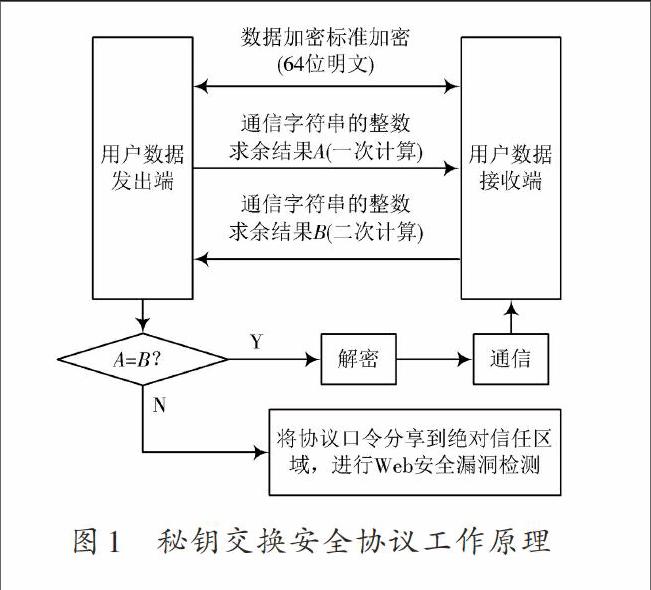

随着字典攻击方式的不断升级,以及其他小型攻击方式强度的不断提高,增强所提秘钥交换环境下Web安全漏洞智能检测方法的可靠性和灵活性,其根本在于设计出安全性能更高的秘钥交换安全协议[5]:一方面为秘钥交换环境减少攻击伤害;另一方面提高方法检测的效率。秘钥交换安全协议工作原理如图1所示。

从图1中可以看出,所提方法结合了第一代秘钥交换安全协议Diffie?Hellman强大的计算资源,以及数据加密标准强大的抗攻击性能,在不影响安全性能的同时,减少秘钥交换安全协议的运算量,以64位分组加密形式实现用户数据通信,通过协商与交换的方式进行解密,有效保证用户数据安全、可靠的通信。在所设计的秘钥交换安全协议的基础上进行Web安全漏洞检测,所得检测结果更加可靠。

2.2 密钥交换环境下Web安全漏洞智能检测方法

Web安全漏洞智能检测的实质是通过全面扫描Web软件和网站,从中挖掘出存在黑客攻击痕迹的Web安全漏洞,从原理上看是一个评价Web软件和网站数据可靠性并标记不可靠数据点的过程。黑客攻击不可避免,从源头上杜绝Web安全漏洞是不切实际的[6],为此,所提秘钥交换环境下Web安全漏洞智能检测方法在Web经受字典或其他攻击的第一时间,对秘钥交换环境中的Web安全漏洞进行保护和检测,并快速提供合理的补救措施,将损失降至最低,防止同类型攻击的二次入侵。

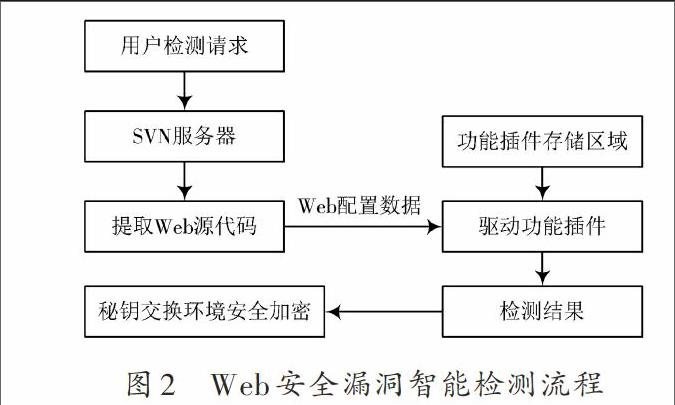

用户的检测请求通过服务器驱动各功能插件,插件从服务器中调取Web软件或网站的源代码,服務器的类型是SVN。SVN是Subversion的简写,代表重写,可提供开放源代码控制功能。SVN服务器独立存储数据,存储速度快,存储格式是二进制,便于秘钥写入,不必担心数据丢失[7]。Web安全漏洞智能检测流程如图2所示。

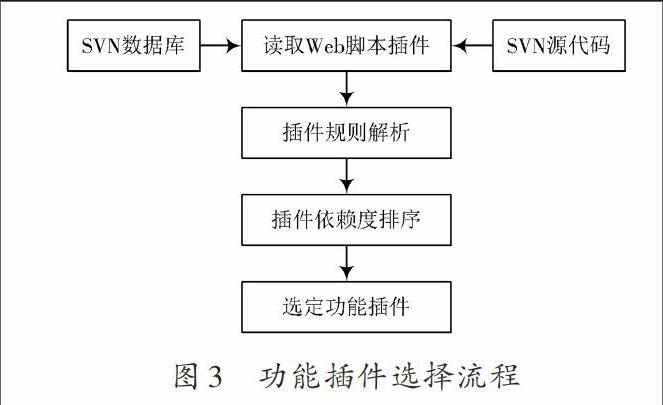

由图2可知,SVN服务器取得Web源代码后,根据软件或网站相应的Web配置数据来选择驱动何种功能插件检测Web安全漏洞。功能插件将检测结果输出,随后根据检测结果在秘钥交换环境中构建绝对信任区域,给出秘钥交换安全协议,对Web安全漏洞加以保护[8]。每个功能插件所能检测出的Web安全漏洞不同,而Web配置数据是固定不变的,Web源代码可直接决定所提方法检测结果的可靠性,功能插件选择流程如图3所示。

由图3可知,SVM数据库和SVN源代码辅助进行Web源代码提取,SVM数据库中联机存储并管理着历史版本的Web软件和网站源代码,结合SVM源代码的定位功能,准确给出Web源代码,随后读取Web源代码中的脚本插件。脚本插件中含有用户的检测要求以及插件功能,可解析出不同功能插件的检测规则[9]。根据用户检测要求对功能插件检测规则的依赖度进行排序,选定用于检测Web安全漏洞的功能插件。

秘钥交换环境下,Web安全漏洞智能检测方法之所以利用功能插件实现检测,是因为功能插件所能提供的检测规则多种多样,具有超强的灵活性,可提高检测精度,方便方法功能的添加与维护。而且,各功能插件之间独立工作、功能互不干扰,假设某一插件出现了功能损伤,其他插件仍可以正常工作,加强了检测结果的可靠性。

2.3 Web安全漏洞匹配技术研究

在秘钥交换环境下进行Web安全漏洞智能检测时,匹配技术发挥了巨大作用。匹配技术是用于确定Web中是否存在安全漏洞的一项必用技术,它通过规则表达式检测Web源代码的字符串。规则表达式被广泛用于数据检索与模式替换等领域,通过在目标数据中检测特定字符串来确定检测结果。

以跨站脚本攻击为例,跨站脚本攻击在Web安全漏洞中普遍攻击用户数据导入和导出之处[10],规则表达式在检测跨站脚本攻击时,将主要针对由用户数据导入与导出产生的超文本标记语言字符串进行检测。

使用规则表达式规范功能插件的检测规则,可为功能插件的管理和驱动提供便利。规则表达式由一些字符组合而成,包括字母、数据和符号[11?12],规则表达式中一些重要字符的含义见表1。

3 实验测试

3.1 测试环境

秘钥交换环境下Web安全漏洞智能检测方法的研究工作结束后,对所提方法进行验证,选用相关的硬件、软件以及数据测试方法的可靠性和灵活性,如图4所示。测试中使用的主机拥有2 GB内存和150 GB硬盘,操作系统是Windows 7旗舰版;测试数据库使用的是多线程、结构化查询语言库?MyQql;服务器支持的软件是Tomcat;测试过程中实验人员模拟用户行为,使用的浏览器是性能稳定的IE 9.0,浏览器插件是Tamper Data。

实验在密钥交换环境下进行,对比组有三个,分别是最小不相关检测、ARM嵌入式检测和贝叶斯检测,所选对比组内的检测方法都是最新型且性能相对优良的方法。考虑到ARM嵌入式的检测方式是被动式的,实验人员将为其手动构建Web安全漏洞检测任务,其他检测方法则自动构建检测任务。

实验人员初始化MyQql数据库后,在其中写入三种不同规格的Web安全漏洞数据集,如表2所示,其中,数据集1中的Web安全漏洞和攻击样本最少,数据集2中的攻击样本最多,安全漏洞的位置最为分散,而数据集3中的安全漏洞位置比较集中。

如表3、表4所示,本文所提方法的检测率和误报率好于其他方法,所得检测结果的可靠性最佳。最小不相关检测的可靠性也很高,但在安全漏洞位置最为分散的是数据集3,其误报率出现了明显增长;除此之外,本文所提方法和ARM嵌入式检测的握手时间最为突出,表现出良好的灵活性。

4 结 论

秘钥交换环境的安全协议口令精简、熵值小,为用户提供了便利,也造成了Web安全漏洞,通过了解Web安全漏洞为用户带来的损失,提出秘钥交换环境下Web安全漏洞智能检测方法,该方法否定了“用户?服务端”类型的秘钥交换安全协议,设计了更加安全的协议为检测工作的可靠性和灵活性作担保,进一步给出了Web安全漏洞智能检测流程和以规则表达式为基础的匹配技术,有效保护了用户数据安全。

参考文献

[1] 杨世德,梁光明,余凯.基于ARM嵌入式系统底层漏洞挖掘技术研究[J].现代电子技术,2015,38(18):57?59.

[2] 陈昕昀,潘懋,况琪,等.基于关联数据技术的地质资料实体建模与Web发布[J].科学技术与工程,2016,32(1):107?113.

[3] 尚龙华,安毅生,张绍阳,等.基于Web服务的交通数据交换过程[J].计算机系统应用,2015,24(3):260?265.

[4] 陈亮,高宏力,周伦.嵌入式服务器在智能家居系统中的应用[J].计算机测量与控制,2015,23(5):1758?1761.

[5] 李舟军,张俊贤,廖湘科,等.软件安全漏洞检测技术[J].计算机学报,2015,38(4):717?732.

[6] 孙熠,梁栋云,王文杰.Web应用程序安全性测试平台关键技术研究[J].信息安全与技术,2014,5(1):29?32.

[7] 龙震岳,钱扬,邹洪,等.电网企业网络信息安全的威胁与攻防新技术研究[J].现代电子技术,2015,38(21):100?104.

[8] 齐雪婷,马训鸣,刘霞,等.基于CAN的分布式顶升控制系统设计[J].西安工程大学学报,2016,30(1):118?123.

[9] 吴少华,孙丹,胡勇.基于贝叶斯理论的Web服务器识别[J].计算机工程,2015,41(7):190?193.

[10] 贾迪,黄河滔.对Web安全性测试技术的分析[J].信息安全与技术,2014,5(5):68?69.

[11] 周晓,郑定超,方玖琳.基于UM220的北斗接收机及Web终端设计[J].计算机测量与控制,2016,24(3):238?240.

[12] 亢华爱.基于隐节点共振致密配对的Web数据文本抽取[J].科技通报,2015,34(2):82?84.

- 研究统编教材 研发语文课程

- 儿童立场:绘本阅读课程的构建与实施

- “整本书阅读”课程开发与实施的路径探析

- 教材处理与课程开发的研究

- 见证四十年教改历程,引领教育教研风向

- 借思维导图之翼,助飞英语写作

- 基于核心素养的英语微课策略研究

- 思维生长“三步曲”

- 板书,让学生的思维“活”起来

- 二年级儿童写话障碍成因分析及对策

- 凸显本质,发展代数思维

- 在英语报刊阅读教学中提升学生思维品质的研究

- 小学美术作品中的“创意挽救”

- 聚焦科学前概念,建构科学新概念

- “渐进、发散”,谱出写作课堂二重奏

- 三年级英语Story time板块中预学单的设计和使用

- 实施寻访课程,让优秀传统文化浸润学生生命成长

- 谈综合实践活动中的研学旅行对提升学生语文素养的影响

- STEAM理念下综合实践活动课程的有效推进与实践

- 立足生本课堂,探索轻负高质的复习策略

- 有效教学,滋养语文课堂的“美丽点”

- 加强学科知识融合促进学生深度学习

- 学会倾听,构建生成性语文课堂

- “双线组元”视角下统编版语文单元整体教学例谈

- 借汉字文化之力夯识字教学之基

- wreathless

- wreathlet

- wreathlike

- wreathpiece

- wreathpieces

- wreaths

- wreck

- wreckage

- wreckages

- wrecker

- wreckers

- wreckfree

- wrecking

- wrecks

- wreck²

- wreck¹

- wren

- wrench

- wrenched

- wrencher

- wrenchers

- wrenches

- wrenching

- wrenchingly

- wrench²

- 形状神态

- 形状象桃的果实

- 形状象橱的床帐

- 形状鹿角的障碍物

- 形状,体性

- 形状,样子

- 形相

- 形码

- 形神

- 形神兼备

- 形神分离

- 形神溘谢,德音如在

- 形神逝其焉如

- 形禁势格

- 形秽

- 形符

- 形类

- 形素

- 形美

- 形而上

- 形而上学

- 形而上学唯物主义

- 形而下

- 形胜

- 形胜之地