尹然然

摘要:网络系统安全是一项系统的工程,不论是大型或小型企业,网络信息系统的安全问题一直是管理者重点关注的问题。因此,在创建网络安全防御系统时,不能单一从安全技术交底出发,而要综合考虑风险、需求、管理规范等内容,如此方可建立一个高效、性价比高的网络安全防护系统。本文则结合企业对网络安全防护系统设计及应用探讨。

关键词:企业;网络安全防护;设计

中图分类号:TP393 文献标识码:A 文章编号:1009-3044(2016)20-0067-02

随着计算机网络技术的快速发展,现代企业日常管理也向着信息化的方向发展,办公信息是在自动化基础上,将传统办公职能转移至网络上实施信息化拓展,从而提升企业管理和运营的效率。但部分企业由于并未对计算机网络系统做好针对性的防护措施,从而付出极其惨痛的代价。有些具有远见的企业领导逐渐意识到企业信息化建设的重要性,陆续创建自己的网站及Intranet,并借助各种WAN线路与互联网连接。本课题深入分析企业网络系统可能出现的安全隐患,对企业办公网络应用中存在的窃取文档、破坏系统、传播病毒等安全问题,提出企业办公网络身份认证和安全防护系统的设计构想,以此满足企业办公网络对安全性的要求。

1 网络安全防护系统的身份认证系统设计

身份认证作为网络安全的重要组成部分,企业网络安全系统中设计基于RSA的认证系统,该系统为三方身份认证协议,其认证流程如图1。

1.1 申请认证模块的设计与实现

CA设置在企业主服务器上,本系统主要包含申请认证、身份认证、通信模块。其中,申请认证完成与申请认证相关的操作,该模块实现流程如下:用鼠标点击菜单项中的“申请证书”,弹出相应的认证界面。在申请书界面内,输入用户的姓名及密码,传递至CA认证。

CA接收到认证方所发出的名称和明码后,并将认证结果发送至申请证书方,当通过用户验证将公钥传给CA。CA接收申请证书一方传来的公钥,把其制作为证书发送给申请方,完成CA各项功能。申请方接收CA传来的证书后,保存至初始化文件.ini内。在申请方.ini文件内可以看见用户设置的公钥。

1.2 身份认证模块

实施身份认证的双方,依次点击菜单项中的身份认证项,打开相应的身份认证对话框,提出验证方的请求连接,以此为双方创建连接。双方相互认证流程见图2。

实际认证过程中,采用产生的随机数字N1、N2来抵抗攻击。B验证A证书有效后,获取自己的证书,产生随机数N1对其实施签名。随之把证书、签名的N1两条信息一起传递至A。A接收B发出的信息后,将其划分为两个部分,并验证B的身份同时获取B公钥。A验证B证书属于有效后,取出N传出的随机数N1,并产生随机数字N2,把密钥采用B公钥加密,最终把加密后的密钥采用A传送至B。B接受A发出的信息后,对A签名数据串进行解签,对传输的数据进行验证。如果验证失败,必须重新实施认证。实现代码如下:

1.3 通信模块的设计及实现

身份认证要在网络上各主体之间进行,因此,不同主体之间的身份认证需不同功能的配合,上述操作均要借助网络通信实现。通信模块实现与各个主体的通信,以此配置相应的通信子模块向主体间传递信息。本次设计采用MFC中的CasyncCocket类提供相应的接口,以此实现基于C/S结构的局域网通信。借助服务器方监听用户机发出的请求信息,达到双方通信的目的。通信模块服务器接受客户端请求实现代码如下:

2 网络安全防护系统的设计和应用

在网络安全防护系统设计中,主要目的是对企业内部信息安全起到保护作用,实现对各个协议和端口过滤操作,并实时监测网络的安全性。

2.1 Windos网络接口标准

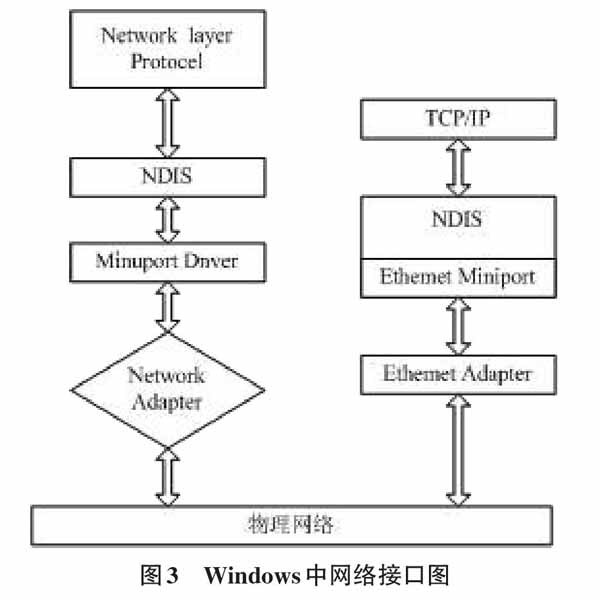

安全防护系统总设计方案是基于Windows内核内截取所有IP包。在Windows操作系统内,NDIS发挥着重要的作用,其是网络协议与NIC之间的桥梁,Windows网络接口见图3。其中,在MinpORT驱动程序上设置NDIS,那么Miniport也就能够作为是数据链路层介质,以此对子层访问实施控制。

2.2 建立安全策略及子程序

Intranet安全策略主要划分为网络层和应用层,在网络层中设置一道防火墙,检测分析之前的数据包,以免出现不必要供给,实现主动性检测。不管是网络运行之前,还是运行过程中,均能够实施自检,从而发现自身存在的问题,并开展针对性的补救措施。它不仅能够对网络安全漏洞实施检测,并且还能够有效发现系统配置中存在的错误。应用层主要是管理用户及资源授权问题,对事件发生过程进行记录,确保数据的安全性和保密性。

2.3 数据包子系统设计及实现

如果数据到达网络适配器,那么系统控制软件则可以实施过滤操作,数据包则可以通过适配器传递给Miniport Driver。之后Miniport Driver把数据向上传送给NDIS,从而实现合成数据操作,输送至合适的协议栈(TCP/IP)。系统发送数据中,发送过程是从应用层到网络层,最后是到NDIS。在此流程之后数据包则被向下传递,直到Miniport Driver,最后是到物理网络和适配器中。由网卡获取数据则为帧格式的内容,数据类型如表1。

数据包过滤系统主要过滤IP数据包、UDP数据包、传输层TCP、应用层HTTP等。包过滤技术遵循 “允许或不允许”部分数据包通过防火墙,数据包过滤流程见图6。包过滤装置对数据包筛选通过,采用检查数据量中各数据包后,依据数据包源地址、TCP链路状态等明确数据包是否通过。

3结论

本文企业网络系统常见的安全隐患入手,深入分析企业对网络安全系统的需求,提出设计与实现身份认证系统和安全防护系统的步骤,以此提升企业网络信息的安全性,为企业更好地发展提供重要支持和辅助。

参考文献:

[1]王松.基于企业网络安全防护系统的设计与实施[J].建筑工程技术与设计,2015,37(23):783-783.

[2]徐哲明.企业网络系统安全修补程序构架的设计[J].计算机安全,2013,17(8):47-50.

[3]朱朝阳.企业网络安全防护信息管理系统的设计与实现[J].消费电子,2013,17(4):69.

[4]谢俊.企业涉密网络信息安全防护模型构建与实现[J].大观周刊,2013,13(4):68.

[5]张二峰.大中型企业网络安全威胁与防护技术浅析[J].计算机光盘软件与应用,2013,23(11):134-135.

- 提升路桥工程现场施工管理质量的措施探究

- 建筑工程预决算审核中常见的问题分析与处理

- 市政工程中造价成本控制与成本管理

- 城市市政道路工程施工管理

- 建筑项目工程管理中的进度管理研究

- 市政桥梁施工的安全管理问题研究

- 对市政工程精细化管理的探讨

- 加强建筑项目全程监管力度的方法

- 项目管理在土木工程建筑施工中的应用分析

- 中小型建筑工程实施过程中建设单位的项目管理研究

- 市政道路桥梁施工质量通病的预防及处理措施

- 浅谈小型水库除险加固建设和管理方法

- 建筑工程监理的难点及有效应对策略

- EPC总承包模式下的监理管理

- 工程施工招投标中业主风险的分析与防范

- 提高房屋建筑工程管理与施工质量的措施探究

- 园林工程施工质量管理与控制探析

- 建筑工程监理存在的问题和对策探析

- 提高建筑工程管理及施工质量的有效策略

- 建筑工程施工过程中造价动态管理与成本控制实践研究

- 农村公路施工质量管理与控制措施解析

- 建筑工程造价动态管理影响因素及对策研究

- 关于建筑工程企业管理信息化应用的研究

- 基于水利水电工程对生态环境的影响分析

- 探讨建筑工程造价中各个阶段的合理控制

- waylay

- waylayer

- waylayers

- waylaying

- waylays

- way off

- way of life

- way of thinking

- way-out

- way out

- way-outness

- way outs

- ways

- ways and means

- wayside

- waysides

- way to go

- wayward

- waywardly

- waywardness

- waywardnesses

- way²

- way¹

- wb

- wc

- 礼遇和赏赐

- 礼遇宾客

- 礼遇规格降低,对人怠慢

- 礼遇贤者

- 礼遇贤能的人

- 礼遗

- 礼部

- 礼部主事

- 礼部尚书

- 礼部考试第一名

- 礼部试进士的场所

- 礼部郎中

- 礼部郎官

- 礼部集

- 礼部韵略

- 礼重

- 礼金

- 礼鉴

- 礼门义路

- 礼闱

- 礼防

- 礼防君子

- 礼际

- 礼陈

- 礼顺